대부분은 알지 못하지만 Linux도 바이러스에 감염될 수 있습니다. 고맙게도 많은 Linux 사용자가 사용하는 엄청난 명령줄 도구가 있으며 ClamAV라고 합니다. 이를 통해 사용자는 명령줄을 통해 바이러스 유형을 감지하고 익스플로잇(Windows 및 Linux 모두)을 찾을 수 있습니다.

목차

ClamAV 설치

ClamAV는 많은 주류 배포 소프트웨어 소스에 포함되어 있기 때문에 Linux에 쉽게 설치할 수 있습니다. 이 응용 프로그램을 설치하려면 터미널을 열고 아래 지침에 따라 작동시키십시오.

참고: Linux 명령줄이 마음에 들지 않으면 ClamAV에 그래픽 버전의 응용 프로그램이 있습니다. 터미널의 모든 장점을 취하여 사용하기 쉬운 UI에 넣습니다. 공식 웹사이트를 확인하세요 더 많은 것을 배우기 위해.

우분투

sudo apt install clamav

데비안

sudo apt-get install clamav

아치 리눅스

sudo pacman -S clamav

페도라

sudo dnf install clamav

오픈수세

sudo zypper install clamav

일반 리눅스

Linux 플랫폼의 소스에서 ClamAV 바이러스 스캐너를 빌드하려면 몇 가지 종속성이 필요합니다. 계속하기 전에 이 프로그램을 모두 컴퓨터에 설치하십시오.

gcc 또는 clang C 컴파일러

OpenSSL

zlib 라이브러리

wget

Linux 컴퓨터에서 종속성을 처리했으면 이제 빌드 프로세스를 시작할 차례입니다. wget 다운로드 도구를 사용하여 ClamAV의 최신 코드 릴리스를 받으세요.

참고: 소스에서 프로그램을 빌드 중이므로 자동 업데이트가 불가능합니다. 바이러스 스캐너가 항상 최신 상태인지 확인하려면 ClamAV의 코드를 다시 다운로드하세요. 여기 코드를 정기적으로 컴파일하십시오.

wget https://www.clamav.net/downloads/production/clamav-0.100.2.tar.gz

wget이 없나요? 대신 cURL을 사용해 보세요.

curl https://www.clamav.net/downloads/production/clamav-0.100.2.tar.gz > clamav-0.100.2.tar.gz

이제 wget을 통해 코드 다운로드가 완료되었으므로 ClamAV의 TarGZ 아카이브를 추출합니다.

tar zxvf clamav-0.100.2.tar.gz

CD 명령을 사용하여 터미널 세션을 홈 폴더에서 새로 압축을 푼 clamav-0.100.2 폴더로 이동합니다.

cd clamav-0.100.2

구성 스크립트를 실행합니다. 구성을 사용하면 빌드 요구 사항에 대한 모든 종속성이 충족되는지 확인할 수 있습니다.

./configure --with-user

Configure 스크립트에 경고가 표시되지 않으면 문제가 없는 것입니다. make 명령을 실행하여 코드 컴파일 프로세스를 시작합니다.

make

코드 컴파일러 도구가 ClamAV를 빌드하도록 합니다. 시간이 오래 걸릴 수 있으므로 인내심을 가지십시오. 빌드 프로세스가 완료되면 make install 명령을 사용하여 Linux PC에 소프트웨어를 설치합니다.

sudo make install

명령줄을 통해 바이러스 찾기

바이러스 스캐너는 “정의” 파일을 확인하여 트로이 목마 및 기타 문제를 찾습니다. 이 정의 파일은 스캐너에 의심스러운 항목에 대해 알려주는 목록입니다. ClamAV에도 정의 파일이 있으며 사용자는 freshclam 명령으로 이를 업데이트할 수 있습니다. 터미널에서 다음을 실행합니다.

sudo freshclam

정기적으로 freshclam 명령을 매주(또는 Linux PC 또는 서버에 나타나는 바이러스에 대해 편집증이 있는 경우 매일) 실행하십시오.

Linux의 ClamAV에 대한 최신 바이러스 정의가 있으면 취약점을 스캔할 수 있습니다. 개별 폴더에 바이러스가 있는지 검사하려면 아래 명령을 실행하십시오.

sudo clamscan /location/of/folder/

또한 clamscan을 사용하여 r 스위치를 사용하여 디렉터리 내의 모든 하위 디렉터리와 함께 디렉터리의 바이러스를 검색할 수도 있습니다.

sudo clamscan -r /location/of/folder/

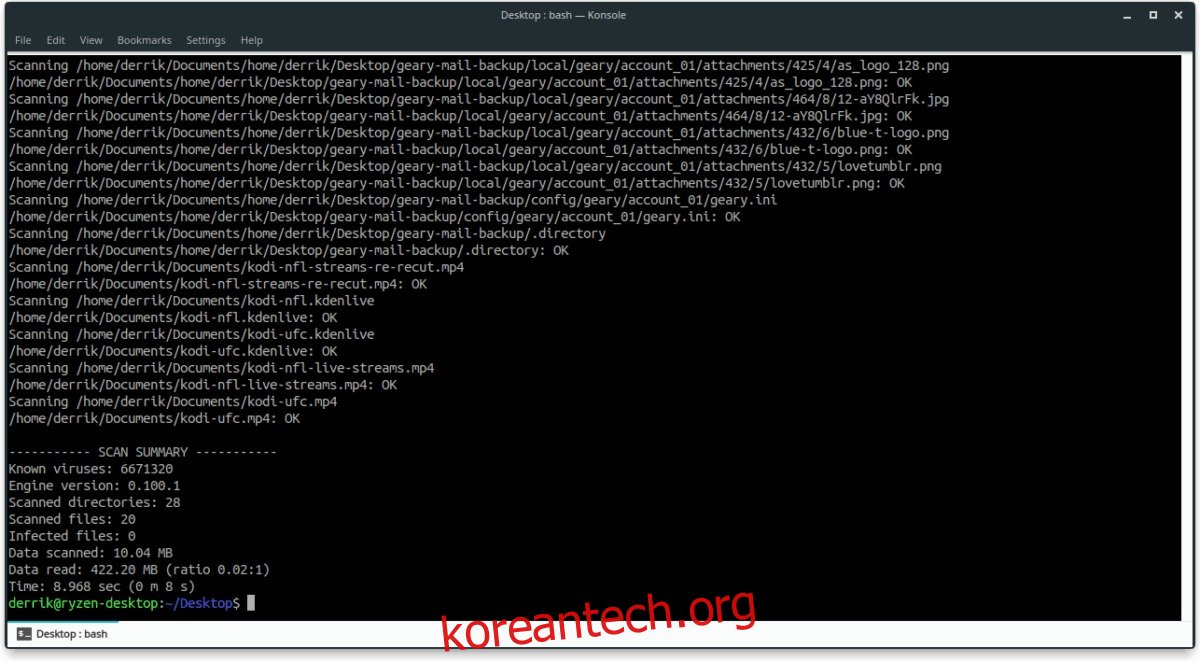

홈 폴더 스캔

Linux의 홈 디렉토리는 사용자가 컴퓨터에서 상호 작용하는 기본 위치입니다. 따라서 바이러스가 있는 경우 이 폴더 또는 여러 하위 폴더에 있습니다. 홈 폴더를 스캔하려면 /home/username/에서 clamscan 명령을 가리킵니다. 또는 사용자 이름을 입력하지 않으려면 ~/를 사용하십시오.

참고: -v 스위치를 사용하여 ClamAV가 숨기는 스캔 프로세스를 인쇄합니다.

sudo clamscan -rv ~/

또는

sudo clamscan -rv /home/username

둘 이상의 사용자의 홈 폴더를 스캔하고 싶으십니까? /home/username/ 대신 /home/에서 clamscan을 가리키도록 하십시오.

sudo clamscan -rv /home/

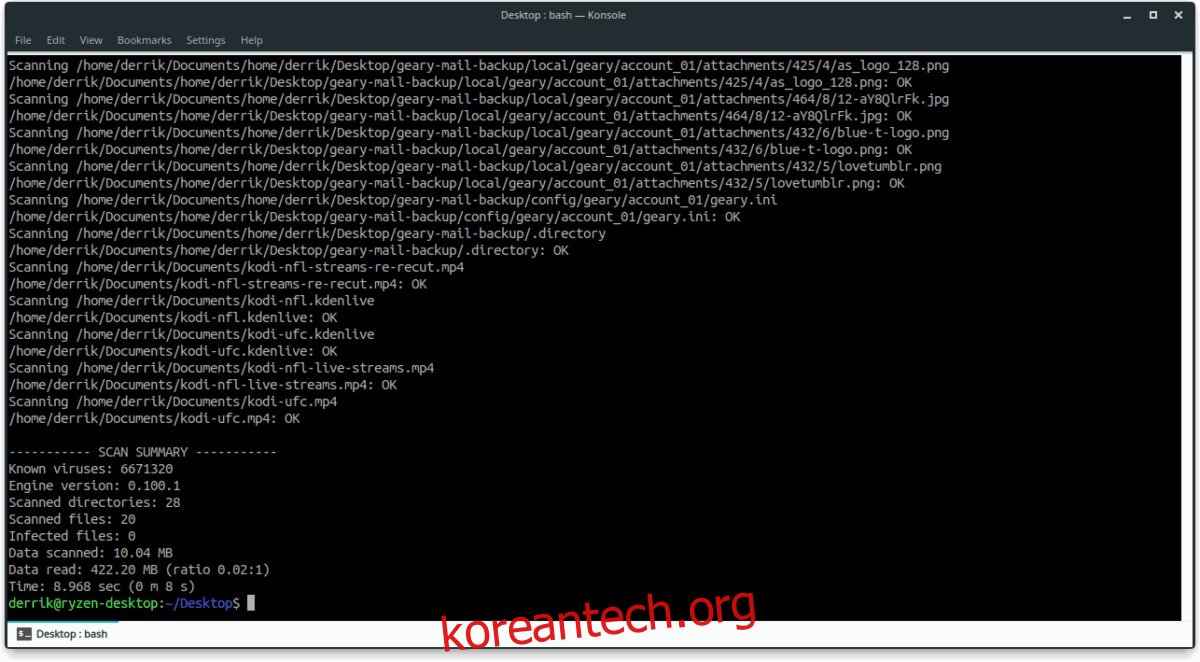

시스템 전체 스캔

홈 폴더 외부의 Linux PC에 위험하고 의심스러운 파일이 있을 수 있습니다. 이와 같은 항목을 스캔하려면 시스템 전체 스캔을 수행해야 합니다. clamscan을 사용하고 루트 디렉터리를 직접 가리킵니다.

sudo clamscan -rv /

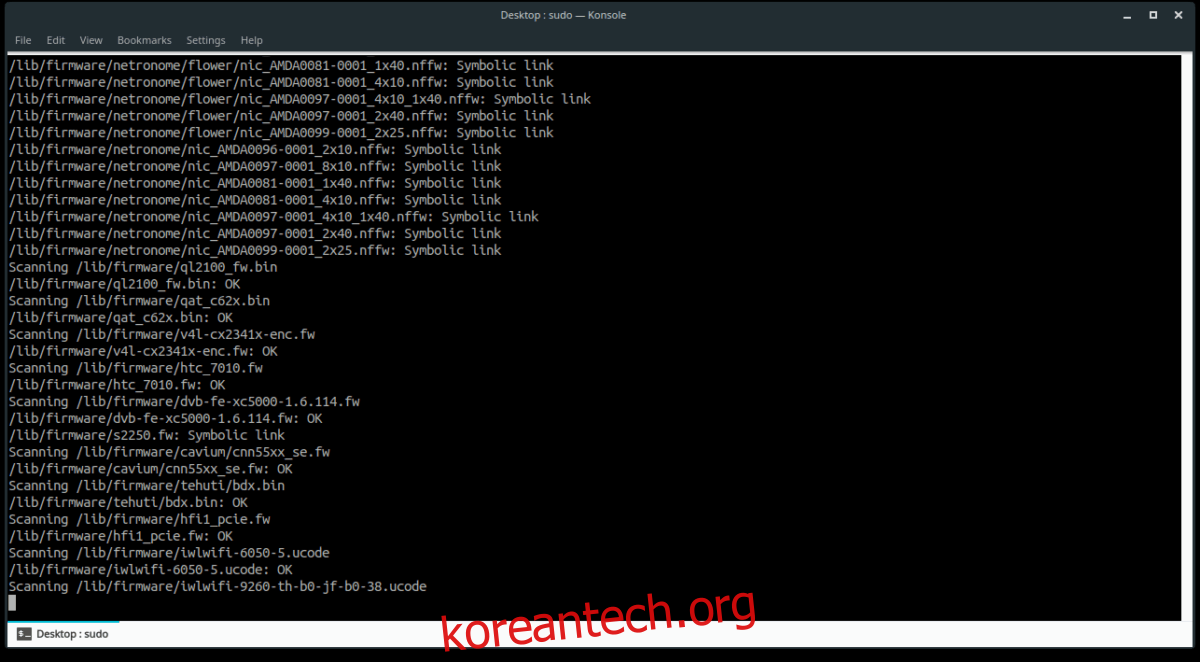

단일 파일 스캔

ClamAV는 Linux 파일 시스템에서 취약한 파일을 검색하는 데 자주 사용됩니다. ClamAV의 또 다른 용도는 개별 파일에서 문제를 검사하는 것입니다. 개별 파일을 스캔하려면 clamscan을 실행하고 파일 위치를 직접 가리킵니다.

참고: 자신의 필요에 맞게 아래 명령을 사용자 지정해야 합니다.

sudo clamscan -v /location/of/file/file.file

또는 CD 명령을 사용하여 파일의 정확한 위치로 이동한 다음 검사를 실행합니다.

cd /location/of/file/file.file sudo clamscan -v file.file