많은 소비자용 SSD가 자체 암호화를 지원한다고 광고하지만, 실상은 그렇지 않은 경우가 많습니다. 작년의 사례에서 볼 수 있듯이, 상당수의 드라이브들이 데이터를 제대로 암호화하지 못했습니다. 이러한 문제점을 인지한 Microsoft는 Windows 10의 설정을 변경하여 자체 암호화를 주장하는 SSD를 더 이상 신뢰하지 않고, 기본적으로 소프트웨어 암호화 방식을 사용하도록 전환했습니다.

과거에는 솔리드 스테이트 드라이브를 포함한 여러 하드 드라이브 제조사들이 자체 암호화 기능을 강조했습니다. 이러한 드라이브는 BitLocker가 활성화되어 있더라도 실제 암호화 작업은 드라이브 자체에서 처리한다고 주장했습니다. 이론상으로는 드라이브가 펌웨어 수준에서 암호화를 수행함으로써 처리 속도를 높이고 CPU 사용량과 전력 소비를 줄일 수 있었습니다. 하지만 실제로는 많은 드라이브에서 마스터 암호가 비어있거나 심각한 보안 취약점이 발견되었습니다. 결국, 소비자 SSD의 암호화 기능은 신뢰할 수 없다는 결론에 도달했습니다.

이러한 문제에 대응하기 위해 Microsoft는 Windows 10에서 BitLocker의 작동 방식을 변경했습니다. 이제 BitLocker는 자체 암호화를 주장하는 드라이브를 무시하고 소프트웨어적으로 암호화 작업을 수행합니다. 즉, 드라이브가 암호화 기능을 지원한다고 광고하더라도 BitLocker는 이를 신뢰하지 않고, Windows 자체에서 암호화를 처리합니다.

이러한 변경 사항은 2019년 9월 24일에 배포된 업데이트 KB4516071을 통해 Windows 10에 적용되었습니다. 해당 내용은 트위터 사용자 SwiftOnSecurity에 의해 발견되었습니다.

Microsoft는 SSD 제조사를 신뢰하지 않기로 결정했습니다. Windows는 더 이상 자체 암호화가 가능한 드라이브를 신뢰하지 않으며, BitLocker는 대신 CPU 가속 AES 암호화를 기본으로 사용합니다. 이는 펌웨어 기반 암호화와 관련된 여러 문제점이 발견된 이후의 조치입니다. https://t.co/6B357jzv46 pic.twitter.com/fP7F9BGzdD

— SwiftOnSecurity(@SwiftOnSecurity) 2019년 9월 27일

BitLocker가 이미 활성화되어 있는 시스템은 자동으로 변경되지 않으며, 기존 설정대로 하드웨어 암호화를 계속 사용할 수 있습니다. 시스템이 소프트웨어 암호화를 사용하도록 설정하려면 드라이브를 해독한 다음 다시 암호화해야 합니다. Microsoft 보안 공지에서는 현재 시스템이 하드웨어 기반 암호화와 소프트웨어 기반 암호화 중 어떤 방식을 사용하는지 확인할 수 있는 명령어를 제공합니다.

SwiftOnSecurity에 따르면, 최신 CPU는 소프트웨어 암호화 작업을 충분히 빠르게 수행할 수 있기 때문에 BitLocker가 소프트웨어 기반 암호화로 전환되더라도 체감 속도 저하는 크지 않을 것입니다.

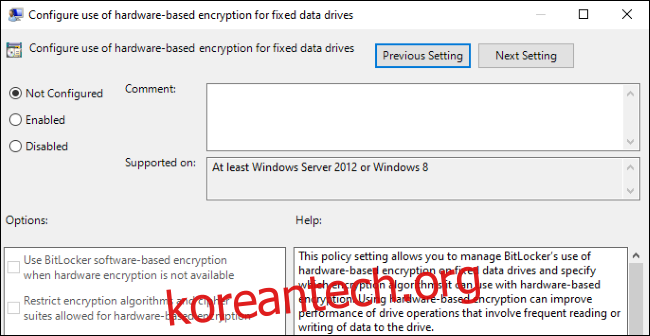

물론, BitLocker 설정에서 하드웨어 암호화를 신뢰하도록 변경할 수 있습니다. 하지만 이 옵션은 기본적으로 비활성화되어 있습니다. 신뢰할 수 있는 펌웨어를 가진 드라이브를 사용하는 기업 환경에서는 그룹 정책의 “고정 데이터 드라이브에 대한 하드웨어 기반 암호화 사용 구성” 옵션을 통해 하드웨어 기반 암호화를 다시 활성화할 수 있습니다. 일반 사용자는 이 설정을 변경하지 않는 것이 좋습니다.

Microsoft와 우리 모두가 디스크 제조업체를 신뢰할 수 없다는 사실은 아쉽지만, 이는 합리적인 조치입니다. 노트북이 Dell, HP, 혹은 Microsoft 자체에서 제조되었을 수 있지만, 그 노트북에 탑재된 드라이브가 누구에 의해 제조되었는지, 그리고 해당 제조사가 암호화를 안전하게 처리하고 문제가 발생했을 때 업데이트를 제공할 수 있다고 확신할 수 있을까요? 아마도 확신할 수 없을 것입니다. Windows도 이제 이러한 점을 인지하고, 자체 암호화를 주장하는 SSD를 신뢰하지 않는 것입니다.