SoftEther VPN이란 무엇입니까? 이 편리한 도구를 사용하여 차단된 VPN 액세스를 우회하세요

기술 발전과 보안 통신의 중요성

기술 세계가 지속적으로 진화함에 따라 안전한 통신에 대한 요구 또한 증가하고 있습니다. 이러한 맥락에서 VPN, 즉 "가상 사설망"은 온라인 보안을 유지하는 데 필수적인 도구로 자리매김했습니다.

하지만 네트워크 사업자나 기관에서는 다양한 방법을 통해 VPN 연결을 차단할 수 있습니다. 이를 극복하는 한 가지 방법은 SoftEther를 사용하여 HTTPS를 통해 자체 VPN을 설정하는 것입니다.

이 글에서는 SoftEther 작동 원리, 일반적인 VPN 서비스와의 차이점, 그리고 Ubuntu Linux 서버에 SoftEther VPN을 설치하는 방법을 상세히 설명합니다.

SoftEther와 HTTPS 기반 VPN이란?

대부분의 VPN 서비스 제공업체는 표준화된 포트와 프로토콜을 사용합니다. 이러한 연결은 방화벽 수준에서 쉽게 차단되거나 웹 프록시 서버를 통해 트래픽을 강제로 우회시킬 수 있습니다.

만약 로컬 네트워크 방화벽이 VPN 연결을 방해한다면 어떻게 해야 할까요? 해결책은 VPN 터널을 HTTPS를 통해 라우팅하는 것입니다. SoftEther VPN은 전송 프로토콜로 HTTPS(Hypertext Transfer Protocol Secure)를 사용합니다. SoftEther는 방화벽이나 프록시 서버를 거의 통과할 수 있는 안전한 VPN 연결을 만들어냅니다.

이것이 가능한 이유는 본질적으로 웹 트래픽인 HTTPS 트래픽이 일반적으로 방화벽에 의해 차단되지 않기 때문입니다. 따라서 안정적이고 중단 없는 연결이 보장됩니다.

SoftEther는 "소프트웨어 이더넷"을 의미하며, 오픈 소스, 크로스 플랫폼, 다중 프로토콜 VPN 솔루션입니다. 일본 쓰쿠바 대학에서 개발된 이 플랫폼은 뛰어난 유연성과 견고함을 자랑합니다.

Windows 및 Linux 환경에서 HTTPS를 통한 VPN 연결을 위해 SoftEther 클라이언트를 설치할 수 있습니다.

Ubuntu Linux에 SoftEther 설치 및 설정하기

SoftEther는 CentOS Linux에서 가장 효율적으로 실행되는 것으로 알려져 있지만 Ubuntu에서도 충분히 활용할 수 있도록 최적화할 수 있습니다. Ubuntu의 광범위한 온라인 지원 환경은 SoftEther VPN을 호스팅하는 데 이상적인 선택입니다.

이 가이드는 비교적 간단하지만 Linux 시스템에 대한 기본적인 지식이 필요합니다. 또한 시작하기 전에 몇 가지 전제 조건을 충족해야 합니다.

SoftEther VPN 전제 조건

- Ubuntu Server(22.04.x LTS)를 실행하는 가상 사설 서버

- 공개적으로 라우팅 가능한 IPv4 또는 v6 주소

- 루트 관리자 권한

- 최소 10GB의 여유 공간이 있는 /var/ 파티션

- SSH 접속

- 정확한 네트워크 설정 (필요시 Ubuntu 서버에서 네트워크 구성 방법 참고)

Ubuntu 서버에 SoftEther 설치

먼저 Ubuntu 서버에 루트 권한으로 로그인합니다.

첫 단계는 소프트웨어와 저장소를 업데이트하는 것입니다.

apt-get update -y 다음으로 SoftEther 소프트웨어에 필요한 종속성을 설치합니다.

apt-get install build-essential gnupg2 gcc make -y 이제 SoftEther 서버를 다운로드합니다. 터미널 기반 브라우저 Lynx를 사용하여 최신 버전의 소프트웨어를 찾아야 합니다.

먼저 Lynx를 설치합니다.

apt-get install lynx -y 이제 브라우저에서 SoftEther 다운로드 페이지를 엽니다.

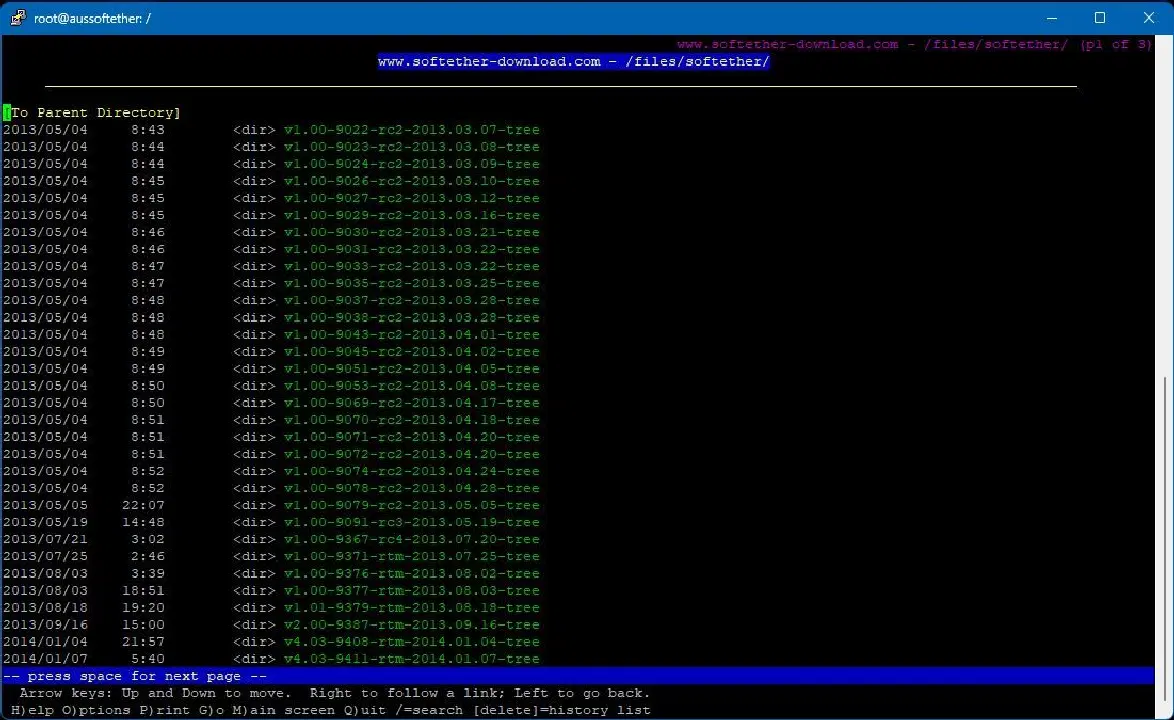

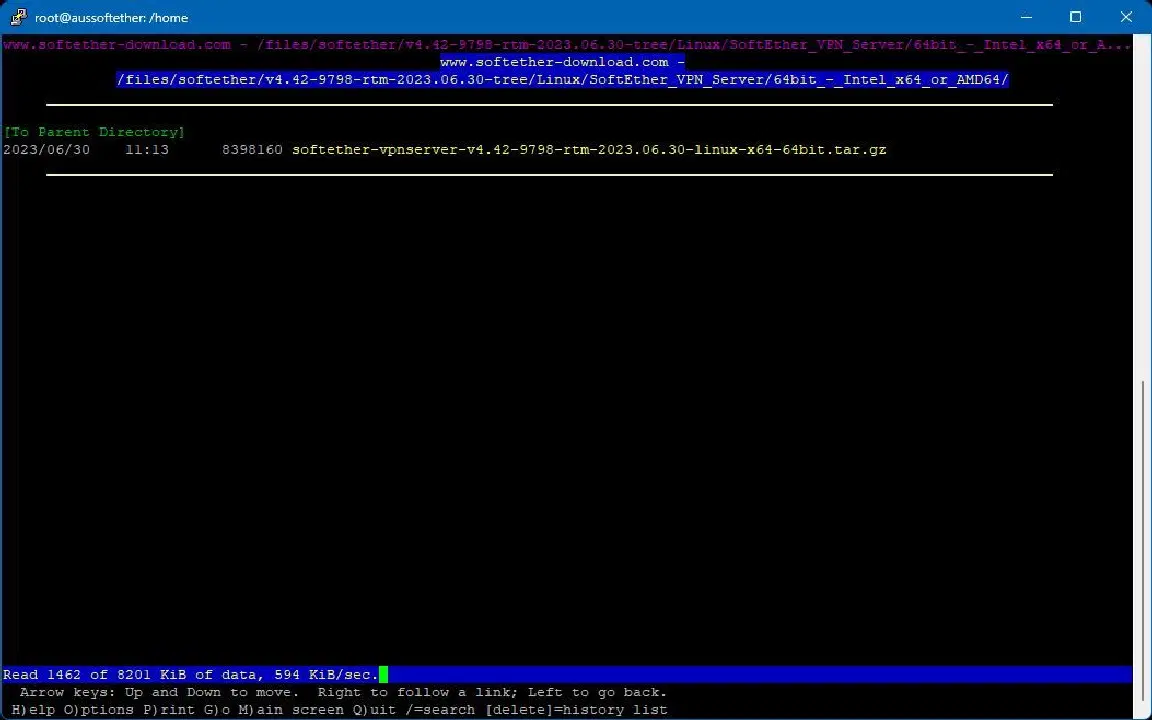

lynx http: 화살표 키를 사용하여 최신 버전을 찾고 강조 표시한 다음 Enter 키를 누릅니다.

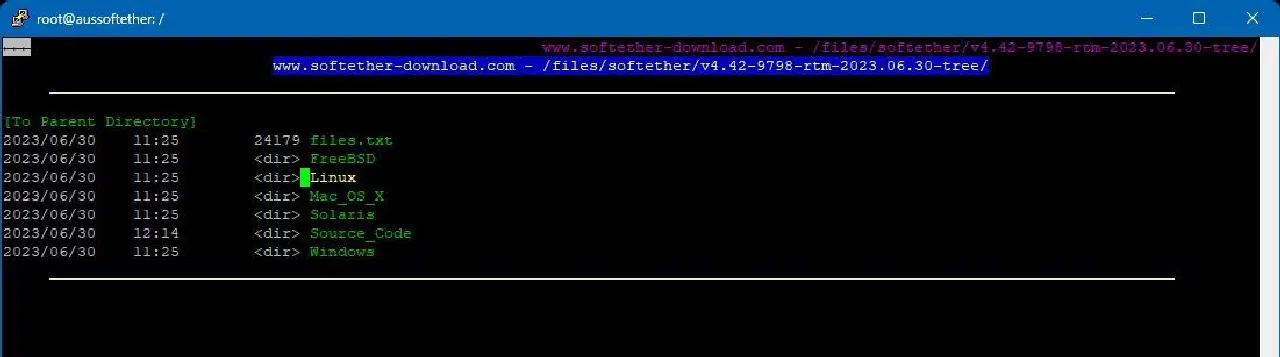

“Linux”를 강조 표시하고 Enter 키를 누릅니다.

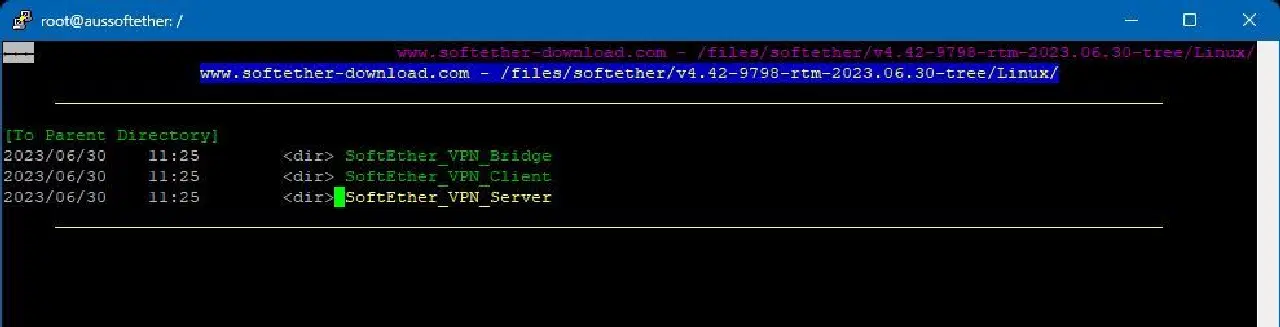

이제 "SoftEther_VPN_Server"를 강조 표시하고 Enter 키를 누릅니다.

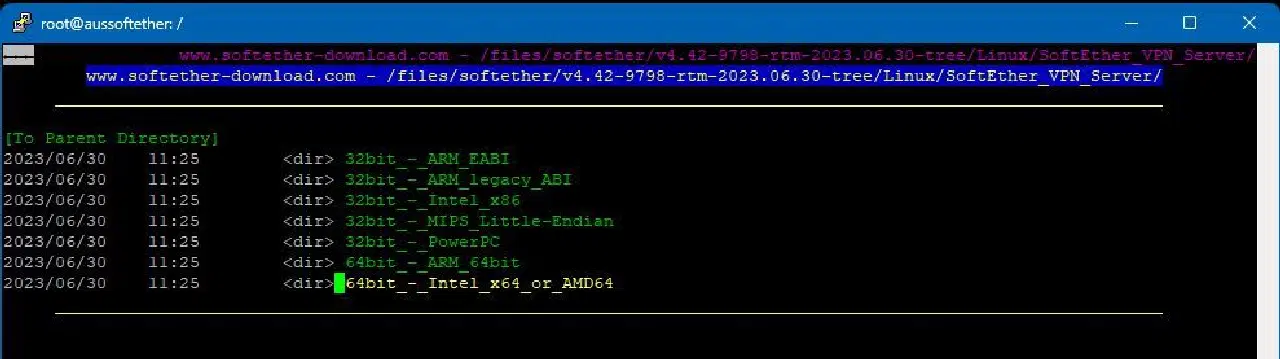

마지막으로 지원되는 아키텍처 버전(일반적으로 64bit_-_Intel_x64)을 선택하고 Enter 키를 누릅니다.

.tar.gz 파일을 강조 표시하고 "d"를 누릅니다. 이제 파일이 다운로드됩니다.

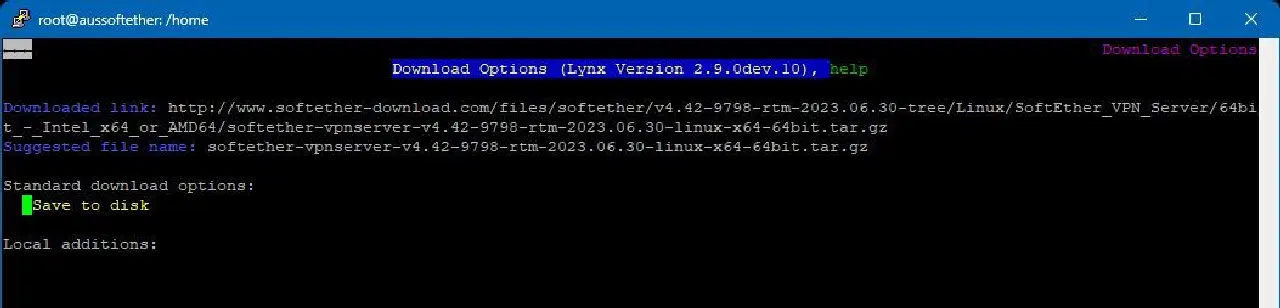

마지막으로 "디스크에 저장"을 선택한 다음 "q"를 눌러 Lynx 브라우저를 종료합니다.

다음 단계는 아카이브를 추출하는 것입니다. 다운로드한 최신 버전에 따라 파일 이름이 다를 수 있습니다.

tar -xvzf softether-vpnserver-v4.42-9798-rtm-2023.06.30-linux-x64-64bit.tar.gz 새로 생성된 vpnserver 디렉토리로 이동합니다.

cd vpnserver 다음으로 make 명령을 실행하여 소프트웨어를 컴파일합니다.

make 프로세스가 완료되면 다음 출력이 표시됩니다.

*** PacketiX VPN Server HTML5 Web Administration Console (NEW) ***

This VPN Server / Bridge has the built-in HTML5 Web Administration Console.After you start the server daemon, you can open the HTML5 Web Administration Console is available at

https:

or

https:

This HTML5 page is obviously under construction, and your HTML5 development contribution is very appreciated.

make[1]: Leaving directory '/root/vpnserver'

다음 단계는 새로 컴파일된 소프트웨어와 디렉토리를 /usr/local로 이동하는 것입니다.

cd ..

mv vpnserver /usr/local/ 이제 vpnserver 디렉토리에 대한 올바른 권한을 설정합니다.

cd /usr/local/vpnserver

chmod 600 *

chmod 700 vpnserver

chmod 700 vpncmd 다음으로 Ubuntu 서버가 재부팅될 때 SoftEther 서버가 실행되도록 하는 몇 가지 파일을 생성해야 합니다. 내장된 Nano 텍스트 파일 편집기를 사용하여 파일을 생성하고 편집할 수 있습니다.

nano /etc/init.d/vpnserver 다음 내용을 복사하여 파일에 붙여넣고 저장합니다(Ctrl+O, Ctrl+X).

#!/bin/sh

DAEMON=/usr/local/vpnserver/vpnserver

LOCK=/var/lock/subsys/vpnserver

test -x $DAEMON || exit 0

case "$1" in

start)

$DAEMON start

touch $LOCK

;;

stop)

$DAEMON stop

rm $LOCK

;;

restart)

$DAEMON stop

sleep 3

$DAEMON start

;;

*)

echo "Usage: $0 {start|stop|restart}"

exit 1

esac

exit 0

새 디렉토리를 만들고 새로 생성된 서비스에 대한 권한을 설정합니다.

mkdir /var/lock/subsys

chmod 755 /etc/init.d/vpnserver 그런 다음 "/lib/systemd/system" 디렉토리에 "vpnserver.service"라는 새 파일을 만듭니다.

nano /lib/systemd/system/vpnserver.service 다음 내용을 복사하여 파일에 붙여넣고 저장한 후 닫습니다.

Description=SoftEther VPN Server

After=network.target[Service]

Type=forking

ExecStart=/usr/local/vpnserver/vpnserver start

ExecStop=/usr/local/vpnserver/vpnserver stop

[Install]

WantedBy=multi-user.target

재부팅 시 SoftEther 서비스가 시작되도록 활성화합니다.

systemctl enable vpnserver.service 이제 SoftEther VPN 서비스를 시작합니다.

/etc/init.d/vpnserver start 다음 출력이 표시됩니다.

The SoftEther VPN Server service has been started.Let's get started by accessing to the following URL from your PC:

https:

or

https:

Note: IP address may vary. Specify your server's IP address.

다음으로 재부팅 시 서버 스크립트가 시작되도록 설정합니다.

update-rc.d vpnserver defaults

SoftEther 서버 설정

SoftEther에는 간단한 설정을 위한 편리한 내장 구성 스크립트가 있습니다. 스크립트를 시작하려면 작업 디렉토리를 변경하고 스크립트를 실행합니다.

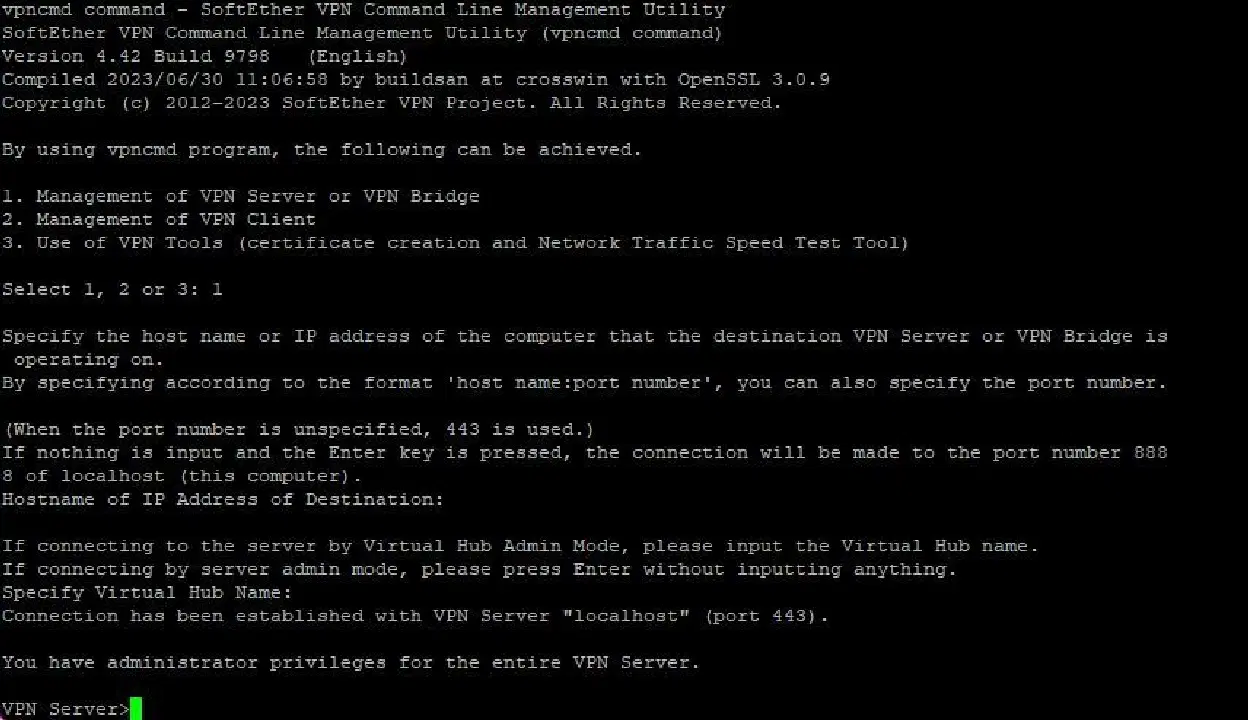

cd /usr/local/vpnserver

./vpncmd 다음과 같은 선택지가 나타납니다.

By using vpncmd program, the following can be achieved.

1. Management of VPN Server or VPN Bridge

2. Management of VPN Client

3. Use of VPN Tools

Select 1, 2 or 3: 1 1을 선택하고 Enter를 두 번 누르면 다음과 같은 출력이 표시됩니다.

계속하기 전에 관리자 비밀번호를 설정해야 합니다.

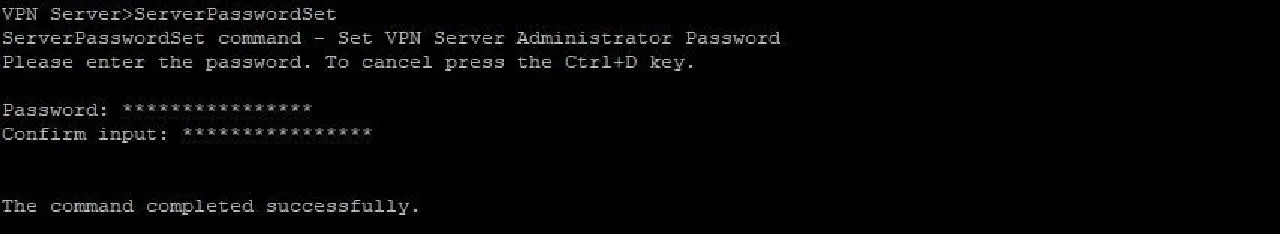

ServerPasswordSet 여기서 SoftEther의 관리자 비밀번호를 설정합니다. 새 비밀번호를 입력하고 확인합니다.

다음 단계는 허브를 생성하고 비밀번호(관리자 비밀번호와 다름)를 설정하는 것입니다. 허브 이름은 원하는 대로 설정할 수 있습니다. 이 예에서는 "VPN"을 사용했습니다.

HubCreate VPN 이제 방금 생성한 허브 "VPN"을 구성합니다.

Hub VPN 프롬프트에 다음이 표시되어야 합니다.

VPN Server/VPN> 이제 원격 클라이언트에 IP 주소를 할당하는 가상 LAN을 만듭니다.

SecureNatEnable 다음과 같은 메시지가 출력됩니다.

SecureNatEnable command - Enable the Virtual NAT and DHCP Server Function (SecureNat Function)

The command completed successfully. 다음으로 VPN의 첫 번째 사용자를 만듭니다.

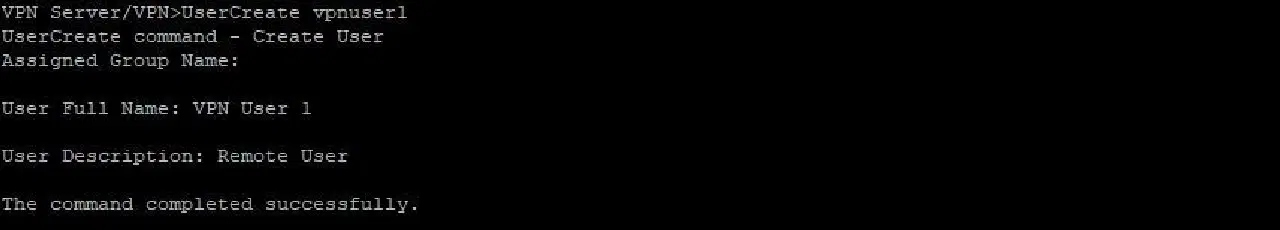

UserCreate vpnuser1 다음과 같은 출력이 표시됩니다.

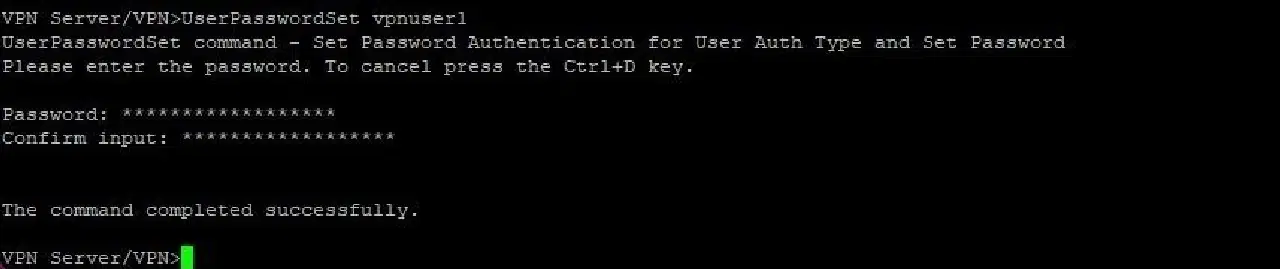

다음으로 VPN 사용자의 비밀번호를 설정합니다.

UserPasswordSet vpnuser1 다음 단계에서는 SoftEther 다중 프로토콜 플랫폼을 구성합니다.

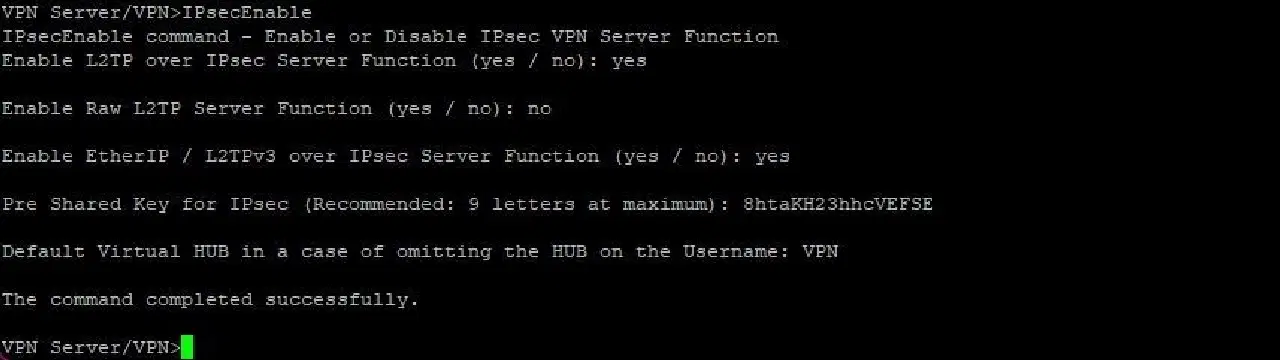

IPsecEnable 이제 몇 가지 질문에 답변해야 합니다. 아래의 답변을 참고할 수 있습니다.

L2TP 연결에는 IPSec 키가 사용되므로 최대한 복잡하게 설정하는 것이 좋습니다.

설정이 완료되었습니다. 종료하려면 "exit"를 입력합니다.

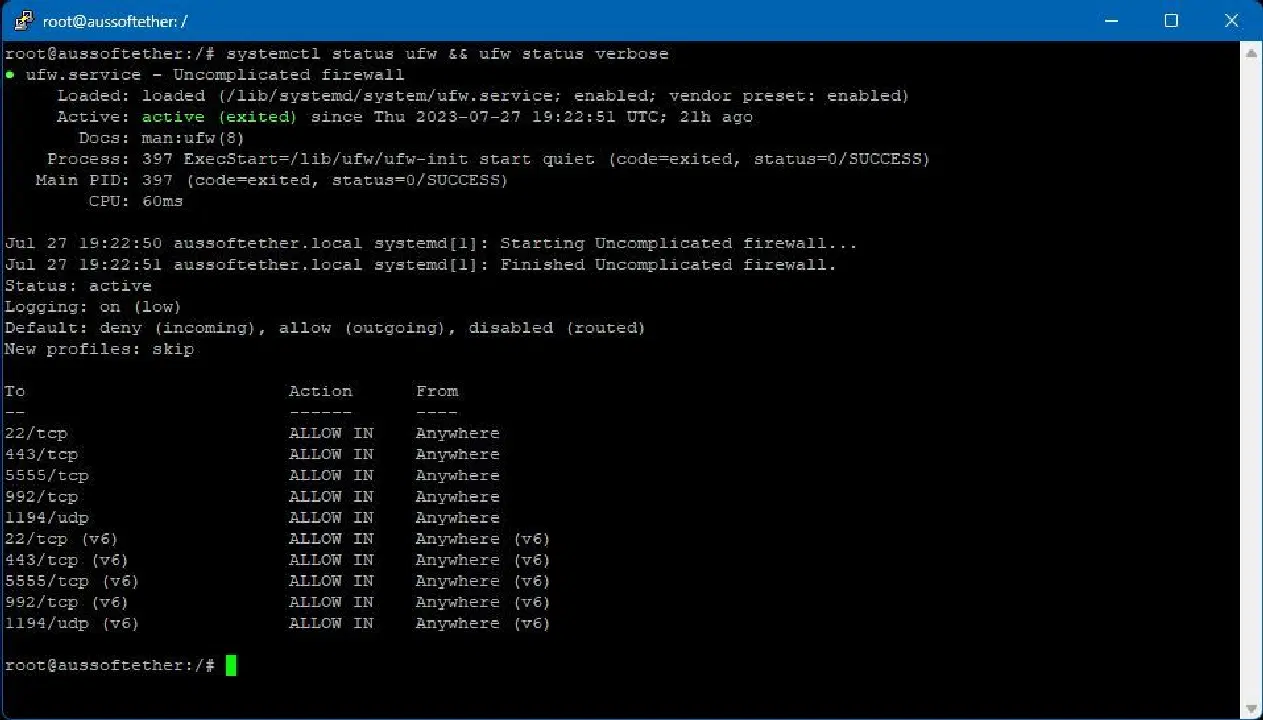

exit SoftEther용 UFW 방화벽 활성화 및 설정

시작하기 전에 Ubuntu 서버가 최신 상태라면 내장된 UFW 방화벽을 활성화하고 설정해야 합니다.

먼저 기본 정책을 설정합니다.

ufw default allow outgoing

ufw default deny incoming 이제 다음 명령을 실행하여 SoftEther에 필요한 포트를 엽니다.

ufw allow 443/tcp

ufw allow 5555/tcp

ufw allow 992/tcp

ufw allow 1194/udp

ufw allow SSH 방화벽을 활성화하고 시작합니다.

ufw enable 재부팅 시 UFW가 시작되도록 설정합니다.

systemctl enable ufw 마무리 및 관련 자료

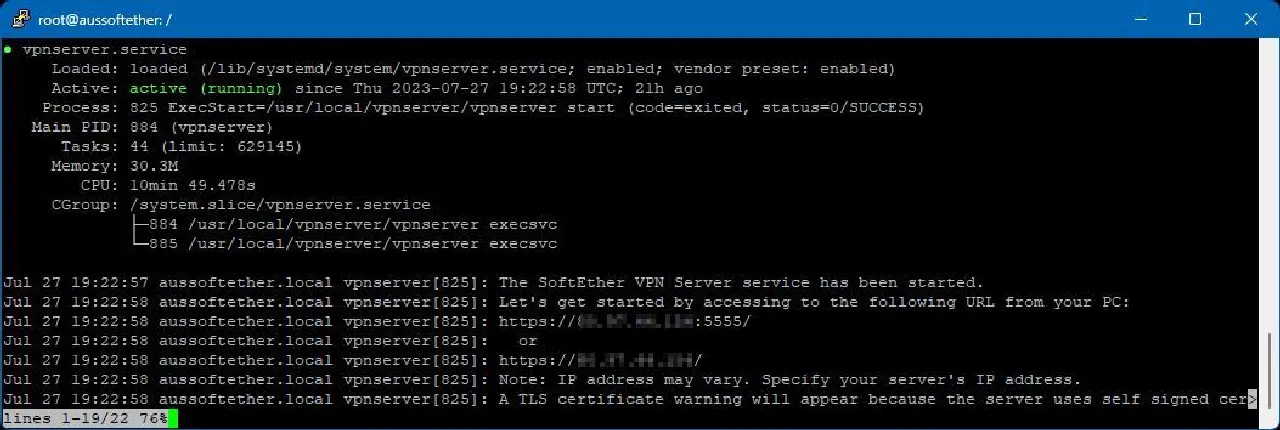

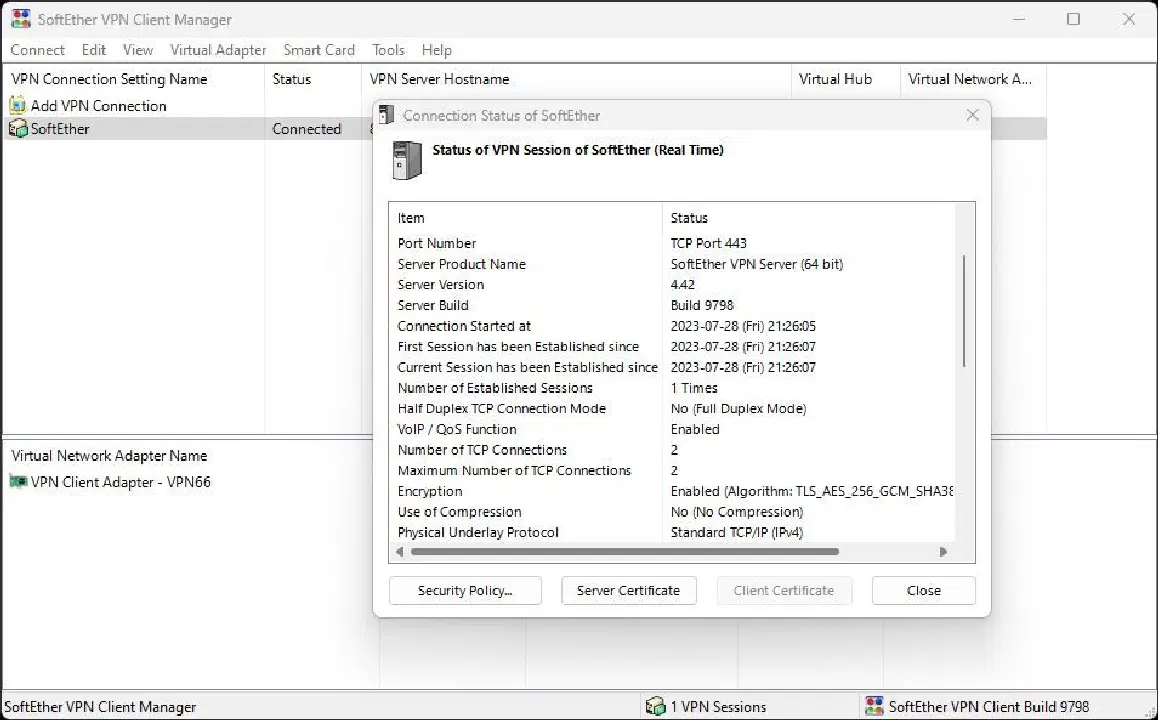

축하합니다! 이제 SoftEther VPN을 사용할 준비가 되었습니다. 다음 단계에서는 클라이언트 연결을 시도하기 전에 서버를 재부팅하고 모든 서비스가 실행 중인지 확인하는 것이 좋습니다.

SoftEther VPN 서버의 상태를 확인하려면 다음 명령을 사용합니다.

systemctl status vpnserver.service

UFW 방화벽 상태를 확인하려면 다음 명령을 사용합니다.

systemctl status ufw && ufw status verbose

Windows PC를 HTTPS SoftEther VPN에 연결하려면 다음에서 클라이언트를 다운로드할 수 있습니다: SoftEther 웹사이트. 또한 다음에서 SoftEther의 지침을 찾을 수 있습니다: SoftEther 설명서 소프트웨어 설치 및 연결 방법에 대한 정보를 얻을 수 있습니다.

다른 운영 체제 연결에 대한 자세한 내용은 다음에서도 확인할 수 있습니다: SoftEther 웹사이트의 튜토리얼 섹션.

결론

자체 Ubuntu 서버에 설치된 SoftEther VPN은 특히 유연하고 안전한 네트워킹 측면에서 많은 이점을 제공합니다.

잘 알려지지 않았지만 이 VPN 소프트웨어 솔루션은 전 세계적으로 배포 및 사용할 수 있으며, 가장 까다로운 VPN 차단 기술도 우회할 수 있습니다. 이 적응력 있고 다재다능한 VPN 솔루션을 널리 활용하고 자유롭게 사용하시기 바랍니다.

자주 묻는 질문

Q: SoftEther VPN은 안전한가요?

SoftEther는 SSL(Secure Sockets Layer) 암호화를 사용하여 온라인 데이터를 해독 불가능하게 안전하게 유지합니다. 또한 SoftEther는 오픈 소스이므로 누구든지 코드를 감사하고 버그나 보안 취약점을 발견할 수 있습니다. SoftEther를 사용하면 원하는 VPN 프로토콜을 선택할 수 있으므로 가장 안전하다고 생각하는 옵션을 사용할 수 있습니다.

Q: SoftEther VPN은 빠른가요?

SoftEther VPN의 속도는 사용하는 프로토콜과 가정 또는 사무실의 인터넷 연결 품질에 따라 다를 수 있습니다. 일부 사용자는 SoftEther VPN이 느리다고 느끼지만 다른 사용자는 연결 속도에 문제가 없습니다. 최적의 속도를 확보하려면 다양한 프로토콜을 사용하여 직접 SoftEther VPN을 테스트해야 합니다.